Microsoft presenta su panel de seguridad para IA

El panorama tecnológico global está en constante evolución, y la inteligencia artificial (IA) se ha consolidado como la fuerza motriz de esta transformac

El panorama tecnológico global está en constante evolución, y la inteligencia artificial (IA) se ha consolidado como la fuerza motriz de esta transformac

En un panorama tecnológico en constante evolución, donde la inteligencia artificial (IA) se integra cada vez más profundamente en las operaciones empresa

En resumen, la reciente corrección de Google para una vulnerabilidad crítica de Chrome que ya está siendo explotada es un recordatorio severo de la constante batalla en el ámbito de la ciberseguridad. La acción inmediata por parte de Google es encomiable, pero la responsabilidad final de la protección recae en gran medida en el usuario. Actualizar Chrome sin demora es la medida más crítica. Más allá de eso, adoptar un enfoque proactivo hacia la seguridad digital, que incluya mantener todos los sistemas actualizados, practicar una navegación consciente y fortalecer las credenciales de acceso, es indispensable en el panorama de amenazas actual. Solo a través de una combinación de vigilancia tecnológica y comportamientos seguros podemos esperar navegar por el vasto y a veces peligroso océano de internet con una tranquilidad razonable. La ciberseguridad es un viaje, no un destino, y cada parche es un paso más en esa travesía.

La sombra de la desinformación y la injerencia extranjera se cierne cada vez con más intensidad sobre las democracias occidentales. Recientemente, Alemania ha elevado una seria advertencia a sus ciudadanos, alertando sobre el peligro que representan los denominados "dobles" rusos. Esta expresión, que evoca imágenes de espionaje clásico y manipulaciones complejas, hace referencia a una sofisticada táctica de suplantación de identidad y propagación de engaños orquestada por actores vinculados a Rusia. La noticia ha encendido las alarmas en toda Europa, planteando una pregunta crucial para nuestro país: ¿está España preparada para afrontar una amenaza similar? ¿Podría nuestra sociedad, nuestras instituciones y nuestro sistema democrático ser objeto de tales operaciones, o quizás ya lo estamos siendo sin ser plenamente conscientes?

La inteligencia artificial ha irrumpido en nuestras vidas con una velocidad asombrosa, prometiendo avances en medicina, eficiencia energética y comunicación. Herramientas como Gemini, el modelo de IA de Google, representan un pináculo de esta innovación, capaz de procesar información, generar texto, traducir idiomas y, en general, imitar la cognición humana de formas sorprendentemente sofisticadas. Sin embargo, como ocurre con cualquier tecnología de doble filo, su inmenso poder conlleva un riesgo inherente. La misma capacidad que la convierte en una herramienta revolucionaria para el bien, también la hace atractiva para aquellos con intenciones maliciosas. Recientemente, se ha encendido una señal de alarma: los ciberdelincuentes no han tardado en reconocer el potencial de estas avanzadas IA, y ya están utilizándolas para escalar, sofisticar y personalizar sus ciberataques, generando una nueva era en la guerra digital. Este artículo busca desentrañar cómo Gemini, y por extensión otras IA generativas, están siendo cooptadas por hackers y qué implicaciones tiene esto para nuestra seguridad digital.

En el vertiginoso mundo digital actual, donde nuestra vida personal y profesional se entrelaza cada vez más con la red, la seguridad se ha convertido en una preocupación primordial. Cada día, millones de usuarios navegan, compran, trabajan y se comunican a través de sus navegadores web, siendo Google Chrome uno de los más populares y utilizados a nivel global. Sin embargo, con la comodidad y la funcionalidad viene una responsabilidad inherente: mantener nuestras herramientas digitales al día. Recientemente, Google ha emitido una alerta crítica que no debemos pasar por alto bajo ninguna circunstancia: la falta de actualización de su navegador Chrome en sistemas Windows y macOS no es solo una recomendación, sino una puerta abierta a riesgos significativos para la integridad de su ordenador y, lo que es más importante, para la privacidad y seguridad de sus datos personales.

En la era digital actual, donde nuestras vidas se entrelazan cada vez más con la tecnología y la comunicación instantánea, plataformas como WhatsApp se h

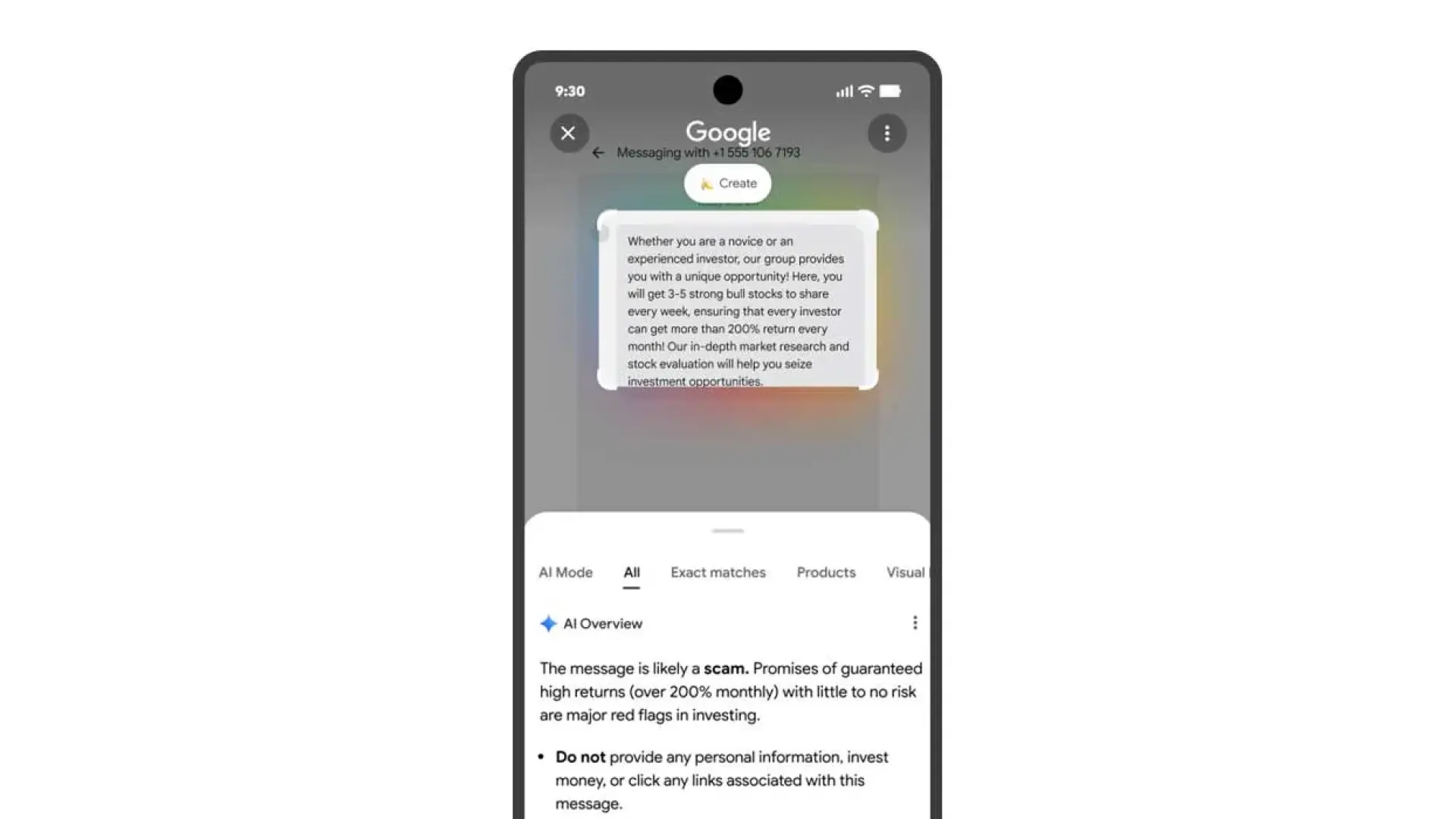

En un mundo digital donde la velocidad y la información son moneda corriente, también lo es la constante amenaza de las estafas. Día tras día, millones de usuarios se enfrentan a correos electrónicos sospechosos, mensajes de texto fraudulentos, anuncios engañosos en redes sociales y sitios web que prometen el oro y el moro, solo para vaciar bolsillos y sembrar desconfianza. La capacidad de discernir lo real de lo falso se ha convertido en una habilidad esencial, casi una cuestión de supervivencia en el ciberespacio. Pero, ¿qué pasaría si tu propio dispositivo pudiera ayudarte activamente en esta crucial tarea, con tan solo un simple gesto? Google, el gigante de la tecnología que ha moldeado nuestra forma de interactuar con la información, parece haber encontrado una respuesta innovadora a esta pregunta. Ha desplegado una evolución de su ya conocida función 'Rodea para buscar' (Circle to Search), ahora potenciada para convertirse en un verdadero centinela contra el fraude digital. Esta herramienta promete transformar la manera en que verificamos la autenticidad de lo que vemos en pantalla, ofreciendo una capa de seguridad intuitiva y poderosa. La mera idea de poder identificar una estafa con un gesto tan natural como rodear un elemento en tu pantalla es, cuanto menos, revolucionaria. Estamos, sin duda, ante un avance significativo en la batalla contra los ciberdelincuentes, una que nos dota a los usuarios de un arma más en nuestro arsenal defensivo. Prepárense para explorar cómo esta innovadora característica está diseñada para protegernos, un círculo a la vez.

En el panorama digital actual, la cibersegseguridad se ha convertido en una preocupación constante tanto para individuos como para grandes corporaciones. Lamentablemente, la noticia que hoy nos ocupa es un recordatorio sombrío de esta realidad. Si eres cliente de Endesa, es crucial que prestes máxima atención a la información que vamos a compartir, pues se ha confirmado una brecha de seguridad significativa. Ciberdelincuentes han logrado filtrar información bancaria y de contacto de varios usuarios, un suceso que exige una acción inmediata y consciente por parte de los afectados.

La inteligencia artificial, ese campo que avanza a pasos agigantados, nos ha prometido un futuro de eficiencia, innovación y soluciones a problemas compl